Cisco ASA je pomaly dosluhujúci a pomerne zastaralý firewall. Napriek tomu sa s ním môžeme často stretnúť v produkcii. Keďže sa tento rok objavilo niekoľko veľmi kritických zraniteľností na tomto zariadení, je potrebné robiť upgrade operačného systému. Ak ste tak ešte neurobili, v tomto článku nájdete návod, ako na to.

Už tento rok (2018) Cisco ukončuje podporu pre tento produkt (end of support), ale stále sa objavujú veľmi kritické zraniteľnosti, ako výrobca popisuje napr. TU. Útočník vie na diaľku spôsobiť reštart zariadenia, spúšťať príkazy alebo zastaviť VPN autentizáciu. O tejto zraniteľnosti s CVSS skóre 10 bolo písané aj na zive.sk.

Ako keby to nestačilo, pár mesiacov na to sa opäť objavila zraniteľnosť, ale už „len“ s CVSS skóre 7.5. Útočník vedel opäť na diaľku odstaviť systém. Výrobca ju opisuje TU.

Čo z toho vyplýva?

Jednoznačne to, že operačný systém treba mať vždy aktualizovaný. A keďže sa pomaly končí podpora Cisco ASA, je potrebné sa zamyslieť, či sa neobzrieť po niečom novšom, ak vám naozaj záleží na bezpečnosti. Dovtedy môžeme využiť tento návod a aspoň spraviť OS upgrade.

Cisco ASA upgrade procedúra

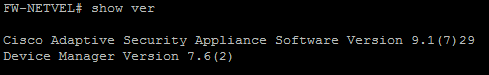

Pred tým, než začneme upgradovať, je potrebné skontrolovať niekoľko vecí. V našom príklade budeme robiť upgrade na Cisco ASA 5505 z 9.1.7.23 na 9.1.7.29.

- Skontrolujeme, či má naše zariadenie dostatočné množstvo RAM pre nový OS podľa tejto tabuľky.

- Skontrolujeme, či môžeme spraviť upgrade priamo na najnovšiu verziu, alebo či musíme spraviť upgrade postupne cez iné verzie podľa tejto tabuľky.

- Zálohujeme aktuálnu konfiguráciu mimo zariadenia.

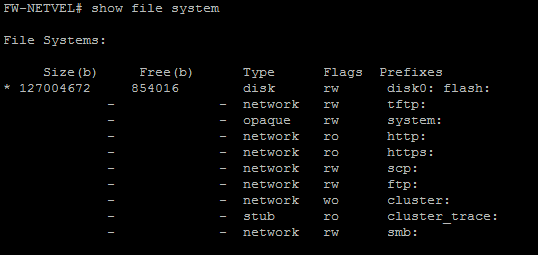

- Skontrolujeme, či máme na flash pamäti dostatočné miesto, aby sme nahrali nový OS. Ak nie, tak musíme niektoré súbory zmazať.

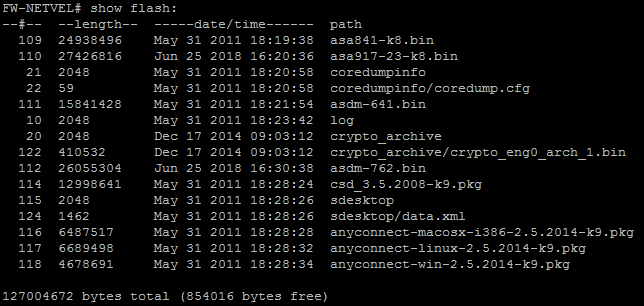

- Pozrieme sa, koľko máme aktuálne miesta na flash.

2. Ak máme miesta málo, pozrieme sa, aké súbory sa na flash nachádzajú a koľko miesta zaberajú.

.

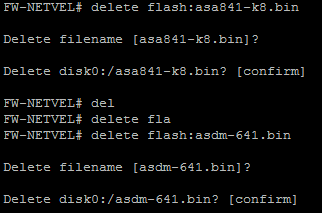

3. Môžeme vybrať napríklad jeden zo starších OS a vymažeme ho.

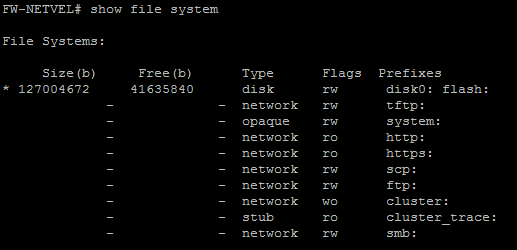

4. Opäť skontrolujeme flash, či sme uvoľnili dostatočné miesto pre nový OS.

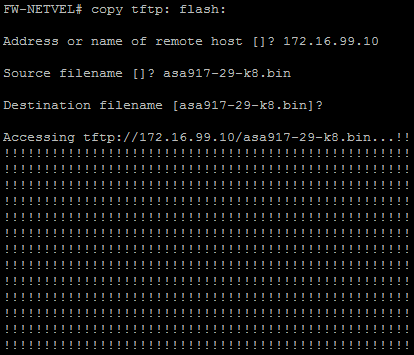

5. Skopírujeme nový OS na flash. V príklade na obrázu ho kopírujeme z TFTP serveru.

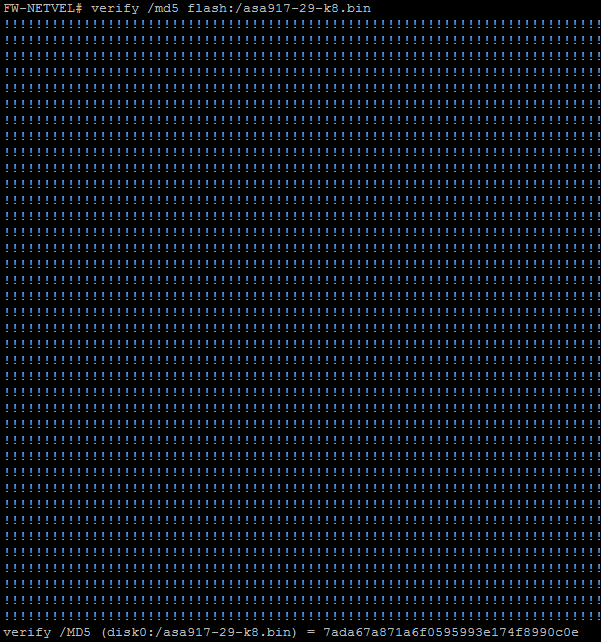

6.1. Skontrolujeme, či je náš súbor pravý, alebo či nebol pozmenený. Vygenerujeme MD5 hash a porovnáme, či je totožný s tým, ktorý nájdeme na oficiálnej Cisco stránke.

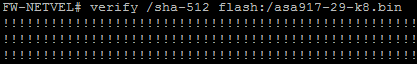

6.2. Podobnú kontrolu môžeme spraviť aj pomocou SHA-512.

Cisco ASA upgrade pomocou príkazového riadku CLI

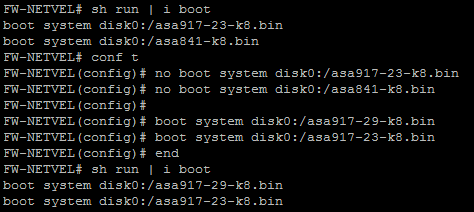

Pôvodný OS zatiaľ necháme na flash pamäti a nastavíme poradie bootovania. Pomocou konfigurácie nižšie nastavíme, aby zariadenie primárne nabootovalo s verziou 9.1.7.29 a keby to z nejakého dôvodu zlyhalo, nabootuje s pôvodnou verziou 9.1.7.23 .

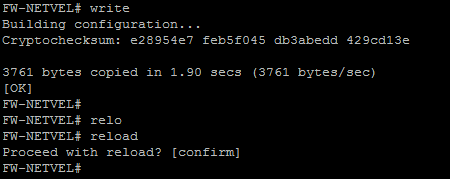

Uložíme konfiguráciu a reštartujeme zariadenie.

Kontrola aktualizovanej verzie

Po reštarte zariadenia skontrolujeme, či nabootovalo so želanou verziou.

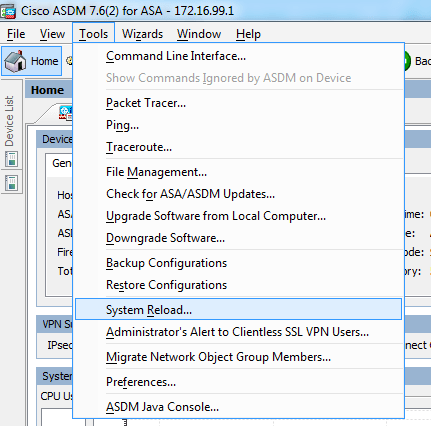

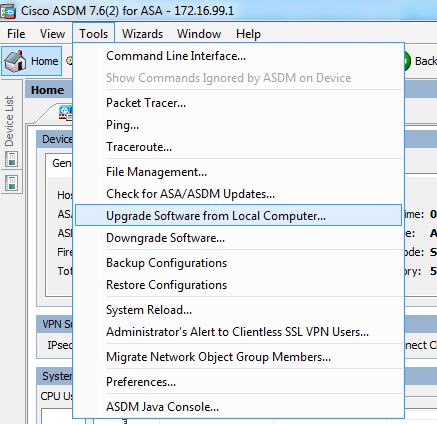

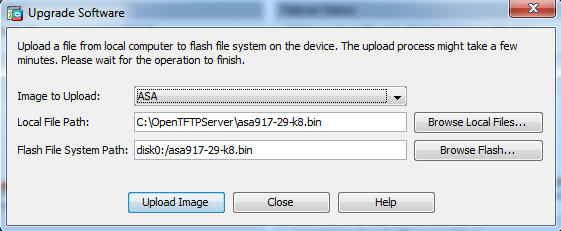

Cisco ASA upgrade pomocou grafického rozhrania ASDM

Pokiaľ preferujete grafické rozhranie pred príkazovým riadkom, viete samotný upgrade vykonať aj pomocou aplikácie ASDM.

Nahráme nový OS na zariadenie.

A reštartujeme.