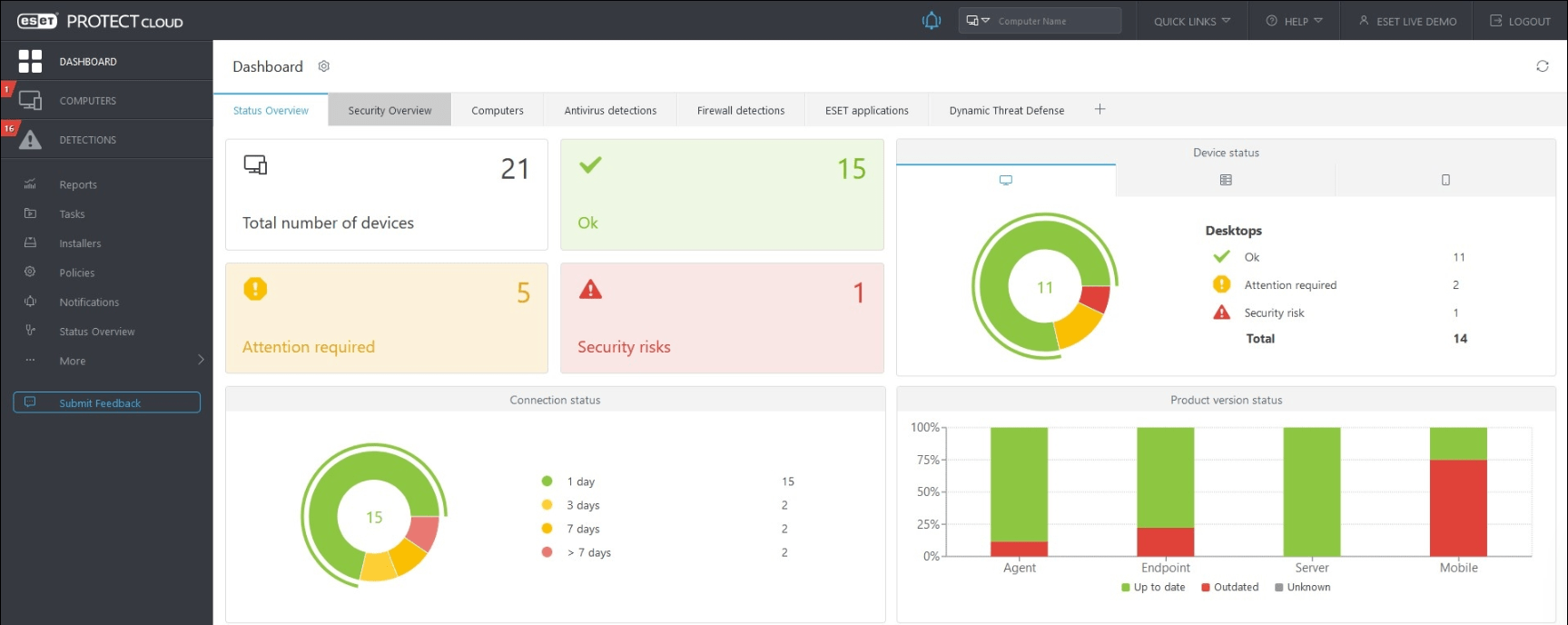

DDoS útoky postihujú denne množstvo firiem a inštitúcií. Spôsobujú výpadky, nedostupnosť služieb a finančné straty. DDoS útoky môžu slúžiť aj na vydieranie, kde útočníci hrozia odstavením služieb. Ako vznikajú a ako sú realizované sme si popísali v prvom a v druhom dieli. Ako sa ale pred DDoS útokmi brániť?

Ako sa brániť pred DDoS útokmi?

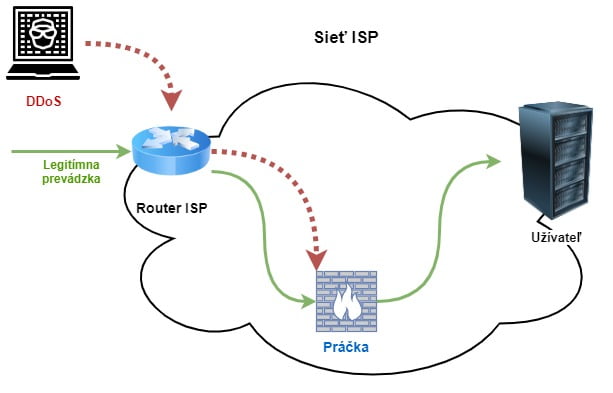

Najefektívnejšie pre zmiernenie následkov UDP (aj volumetrických TCP) DDoS útokov je odfiltrovanie škodlivej prevádzky čo najbližšie pri vstupe do siete. V praxi to znamená nasadenie paketových filtrov pre IP adresu obete útoku poskytovateľom internetového pripojenia (ISP), inak hrozí zahltenie liniek vo vnútri siete a nedostupnosť služieb.

Veľkí poskytovatelia internetových služieb majú vo svojich sieťach implementované riešenia proti DDoS útokom. Fungujú na princípe detekcie útokov z NETFLOW dát z routrov v sieti. Po detekcii útoku je celá sieťová prevádzka obete útoku odsmerovaná zo svojej bežnej cesty sieťou do mitigačného zariadenia (v princípe firewall). Mitigačné zariadenie (nazývané aj práčka, prevádzka sa tam perie a čistí) aplikuje na celú prevádzku paketové filtre (IP adresy, porty, regular expression, …) a iné opatrenia, ktoré oddelia útočnú prevádzku od legitímnej, ktorú vráti naspäť do siete. Tým je útok odfiltrovaný, cieľ útoku ochránený.

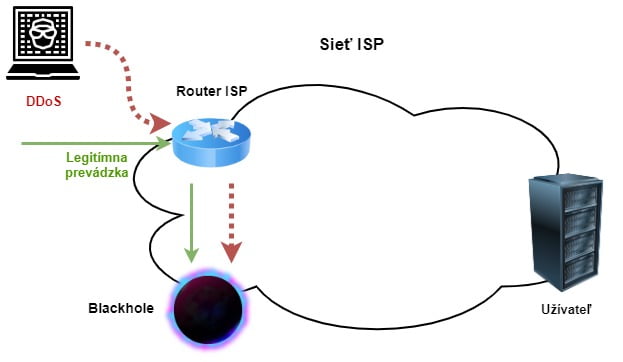

Blackholing

Časť, hlavne menších a regionálnych ISP, používa backholing. Principiálne, ak ide DDoS útok na jednu, alebo viacero IP z rozsahu ISP, celý traffic na danú IP sa zahodí priamo na routroch pri vstupe do siete. Výhodou je jednoduché, lacné a rýchle riešenie problému s DDoS útokom, ktoré zabráni znefunkčneniu celej siete, alebo segmentov siete. Po ukončení útoku sa obnoví bežný routing prevádzky na IP zákazníka. Problémom je, že obeť útoku neochránia, keďže sa zahadzuje celá prevádzka, aj legitímne požiadavky. Ochráni ale vlastnú infraštruktúru a ostatných zákazníkov, ktorí by mohli byť útokom ovplyvnení. Toto riešenie je použiteľné v prípade rezidenčných zákazníkov (jeden je odrezaný od internetu, ale ostatní sú chránení), v prípade serverov, alebo podnikových sietí nie je vhodné. Množia sa aj útoky, ktoré sa dajú nazvať „kobercové bombardovanie“, kedy nie je cieľom jedna IP adresa, ale množstvo adries z celého rozsahu obete, v prípade blackholingu by teda bolo úplne odrezaných množstvo adries. Taktiež ak by bola cieľom útoku adresa niektorého zariadenia infraštruktúry (napríklad router, firewall), pri zlom nastavení filtrov by prišlo k odrezaniu celej časti siete. Strelili by sme si sami do nohy…

Dá sa DDoS útokom aj predchádzať?

Jedna vec je ochrana pred útokmi, druhá vec ich prevencia. Predchádzať vzniku takýchto útokov sa dá jedine správnym zabezpečením koncových zariadení tak, že nie je možné zneužitie známych slabín systémov a protokolov na útok. Takýmto zabezpečením môže byť nasadenie paketových filtrov (ACL), inštalácia najnovších verzií systémov a záplaty (patch) možných chýb. Predchádzať útokom sa teda dá len v mieste vzniku, nie v cieli útoku.

Dôležité je aj znemožnenie podvrhnutia IP adresy podľa dostupných odporúčaní tak, že takýto paket nebude ďalej smerovaný sieťou, ale bude zahodený. Smerovanie paketov s podvrhnutými adresami je možné vďaka tomu, že niektorí ISP nekontrolujú autenticitu adries paketov, nemajú na vnútorných portoch smerovačov filtre, ktoré by prepustili len prevádzku z adries ktoré sa tam podľa adresného plánu majú nachádzať a jednoducho smerujú všetko z vnútra vlastnej siete. Zneužiteľné sú samozrejme aj ďalšie protokoly a techniky okrem spomenutých v tomto článku.

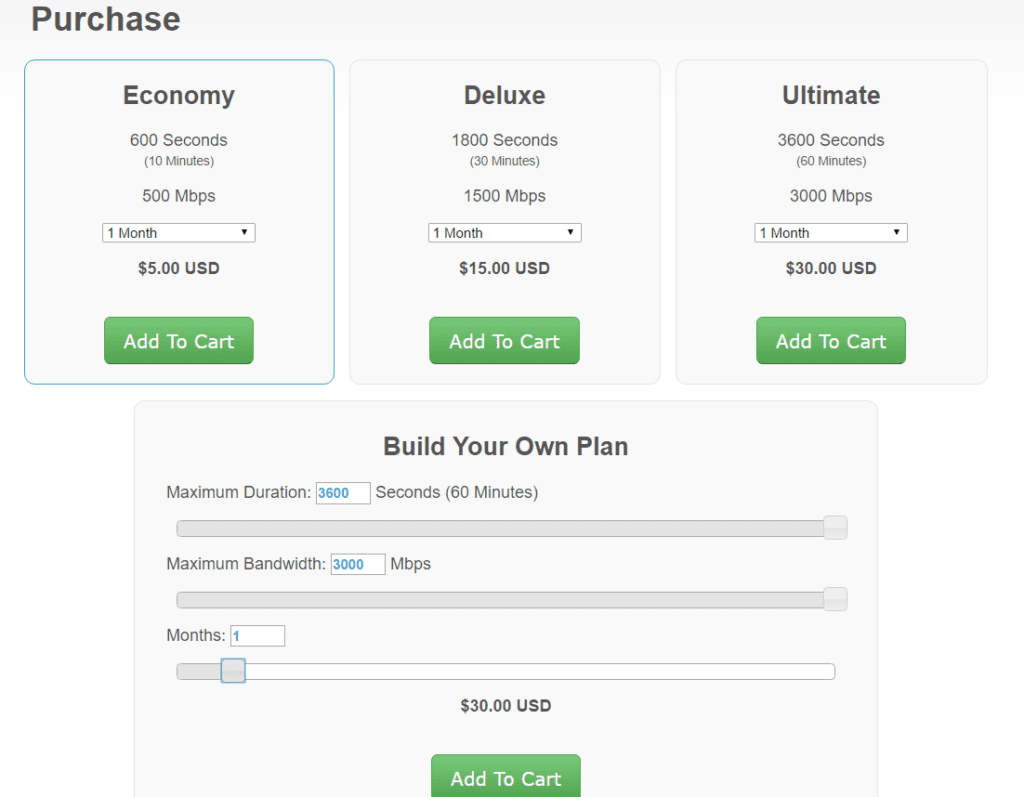

Ako náročné je DDoS útok zrealizovať?

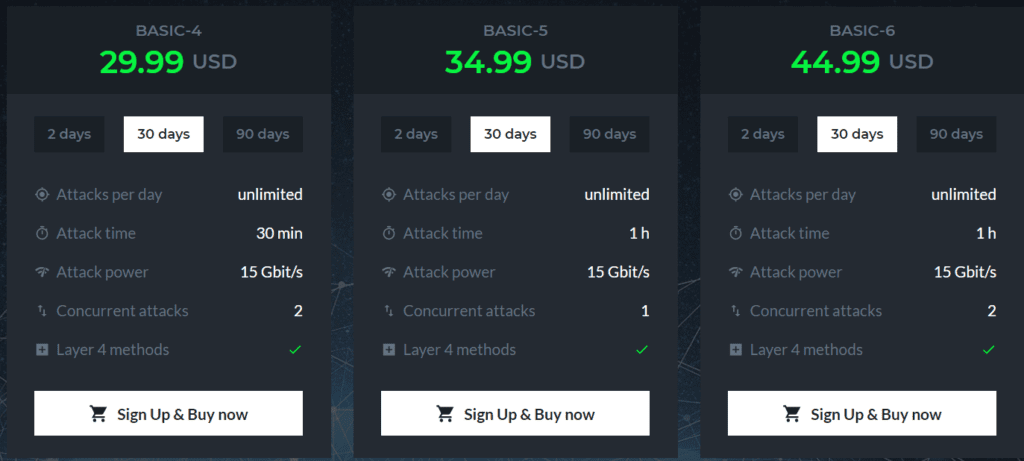

Stačí zmapovať dostatočné množstvo zariadení so zneužiteľnou zraniteľnosťou a zaslať na ne požiadavky s podvrhnutou adresou cieľa (odrazenie a zväčšenie útoku). Celý proces sa zautomatizuje použitím scriptov, tým sa zrýchli a naberie na sile. Princíp sme si priblížili v predchádzajúcich dieloch. Na prenájom sú aj nástroje na realizáciu útokov, aj keď sa postupne presúvajú na darknet, stále sú pomerne dostupné ako „Network Stress Test“. DDoS as a service, alebo DDoS for hire.

Zaujímavé linky k informáciám o DDoS útokoch:

https://ddosmon.net/insight/

https://sissden.eu/

https://securelist.com/ddos-report-q3-2019/94958/

Ak vás tento článok zaujal a chcete dostávať mailovú notifikáciu, pri publikovaní podobných článkov o hackingu, sieťovej bezpečnosti, Linux serveroch, Cisco zariadeniach, či o programovaní, môžete sa prihlásiť na odber článkov.